De opmars van callback phishing-aanvallen

Phishing – waarbij cybercriminelen je persoonlijke gegevens proberen te stelen – doet zich voornamelijk voor via mail. De afgelopen maanden merken security-experts echter een duidelijke stijging in ‘hybride phishing’. Een voorbeeld hiervan is ‘callback phishing’. In deze blog kom je te weten wat het is, hoe het werkt en hoe je het herkent.

Wat is callback phishing?

Phishing gebeurt meestal via e-mail en wordt vaak ingezet om jouw wachtwoord voor een platform of website te ontfutselen door je naar een valse website te sturen. Zo kan een cybercrimineel inloggen en bijvoorbeeld geld overschrijven vanuit jouw bankaccount, of vertrouwelijke gegevens raadplegen.

Een van de problemen waar cybercriminelen echter tegenaan lopen is e-mailbeveiliging. Door de toenemende beveiliging van de afgelopen jaren, wordt het steeds moeilijker voor cybercriminelen om een phishingmail onder de radar te versturen. Zo’n e-mailbeveiliging analyseert immers automatisch de links en bijlagen in de mail. Eens herkend als phishing, wordt de mail snel in quarantaine geplaatst en niet in de inbox van het slachtoffer.

De cybercriminelen behalen zo niet de resultaten die ze willen, waardoor ze op zoek gaan naar nieuwe manieren om slachtoffers op te lichten. Een van die manieren is callback phishing. Bij callback phishing worden geen links of bijlagen in de mail gebruikt: de mail bestaat enkel en alleen uit tekst. Wel wordt er een telefoonnummer meegegeven, met de vraag om dit te bellen en de kwestie telefonisch te bespreken. Zo’n mail kan bijvoorbeeld een aanmaning voor een zogezegd onbetaalde factuur zijn, waarvoor het slachtoffer de afzender moet opbellen.

Hoe werkt callback phishing?

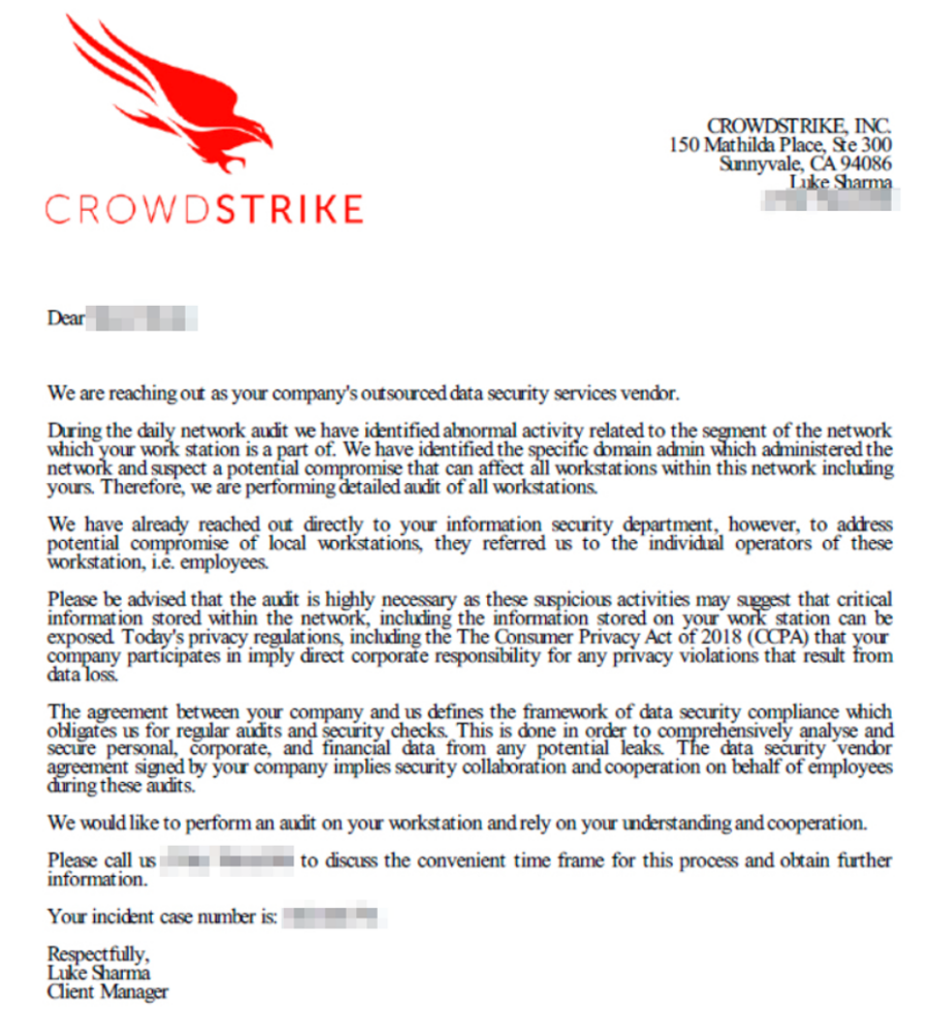

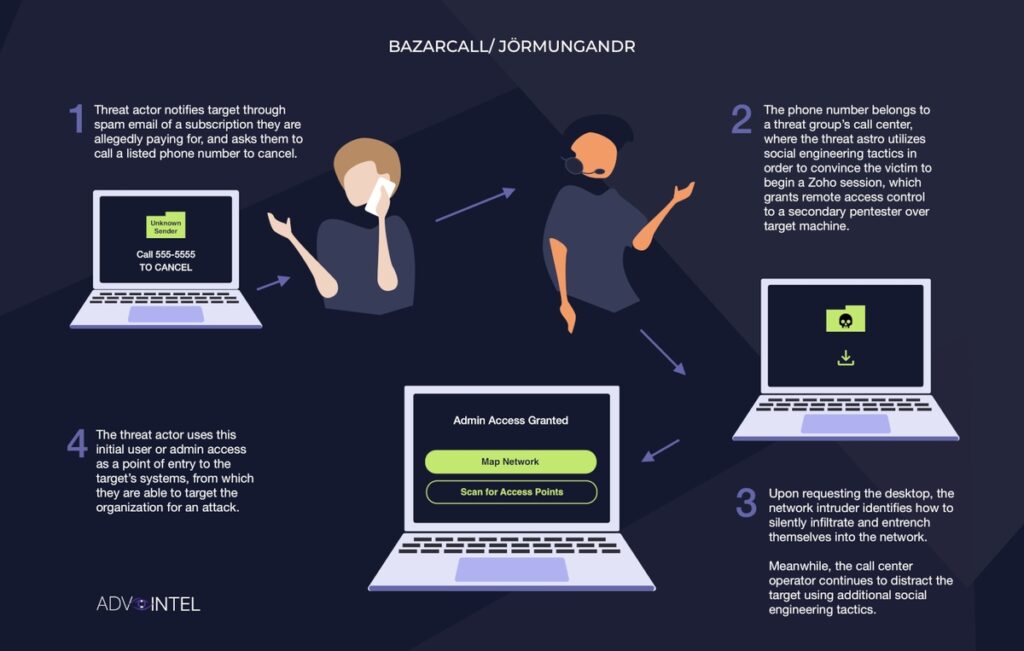

De aanval begint bij het versturen van een e-mail naar het slachtoffer. Daarin wordt gevraagd om te bellen naar het opgegeven nummer om een factuur, een abonnement of iets gelijkaardigs te bespreken. Dit telefoonnummer leidt naar een callcenter van een criminele organisatie. Wanneer het slachtoffer het opgegeven nummer belt, zal hij of zij niets merken. De personen aan de andere kant van de lijn klinken heel professioneel. Op een bepaald moment in het gesprek zullen ze je echter vragen om software op je computer te installeren. Met die software kunnen ze jouw toestel vanop afstand bedienen. Veelgebruikte software is Zoho.

In de praktijk werken de criminelen hier in duo. Eén persoon blijft aan de lijn met het slachtoffer, terwijl een tweede persoon de computer vanop afstand bedient. Die persoon zorgt er eerst en vooral voor dat ze ook nog toegang hebben tot de pc wanneer het telefoongesprek beëindigd is. Dit doen ze door een Remote Trojan Access (RAT) te installeren. Hiermee kunnen cybercriminelen op elk moment, zonder dat ze daarvoor toestemming van de eindgebruiker nodig hebben, volledige toegang krijgen tot het toestel.

De hacker gaat op dat toestel op zoek naar allerlei informatie die hij kan misbruiken. Denk aan opgeslagen wachtwoorden, vertrouwelijke documenten… Daarnaast kan een computer ook misbruikt worden om toegang te verkrijgen tot het bedrijfsnetwerk, met het mogelijks verspreiden van ransomware, waarbij je netwerk of gegevens gegijzeld worden tot je losgeld betaalt, tot gevolg.

Hoe kan je deze aanvallen herkennen?

De cybercriminelen doen zich voor als legitieme en bekende bedrijven, waardoor je de mails moeilijk herkent als phishingpoging. Toch zijn er een aantal weggevers waaraan je kan merken dat het om een phishingmail gaat:

- De afzender

Als het e-mailadres van de afzender niet overeenkomt met het gebruikelijke e-mailadres van het bedrijf in kwestie, kan je ervan uitgaan dat het om phishing gaat. Vaak gebruiken cybercriminelen domeinnamen die goed op die van bekende bedrijven lijken, met een miniem verschil. info@microsoft.com wordt dan bijvoorbeeld info@miicrosoft.com.

- Het telefoonnummer

Een betrouwbaar bedrijf vermeldt het telefoonnummer steeds op hun website. Als je hun telefoonnummer opzoekt, zal die website dan ook in de zoekresultaten verschijnen. Vind je het telefoonnummer online niet terug? Lijkt het niet gelinkt aan de zogezegde afzender? Dan bel je het beter niet op.

- Software installeren

Installeer nooit zomaar software omdat iemand je dat telefonisch vraagt. Doe dit enkel wanneer je zeker bent dat de persoon aan de andere kant van de lijn echt is wie hij/zij zegt.

Gerelateerde artikelen

Jonathan Claeskens, Cyber Security Engineer

Jonathan Claeskens is een van ConXioN’s Cyber Security Engineers. Je vindt hem hard aan het werk om jouw veiligheid te garanderen, op zoek naar de nieuwste securitytrends of terwijl hij jouw werknemers opleidt op vlak van security.

Meer weten over phishing en hoe je jouw organisatie ertegen kan beschermen?

Onze cybersecurity-experten organiseren cybersecurity awareness trainingen en phishing campagnes. Hiermee worden jouw medewerkers opgeleid in het herkennen van pogingen om je organisatie binnen te dringen. Meer weten? Contacteer ons voor meer informatie!